[웹해킹] CAPTCHA 공격 실습 - Medium 단계

- IT/웹해킹

- 2020. 5. 31.

DVWA Security Level을 medium으로 설정하고 Insecure CAPTCHA로 들어간다.

Low 단계에서 작업했던 것 처럼 password는 'normal'로 입력하고 captcha부분을 작성한다. change 버튼을 두 번 누른다.

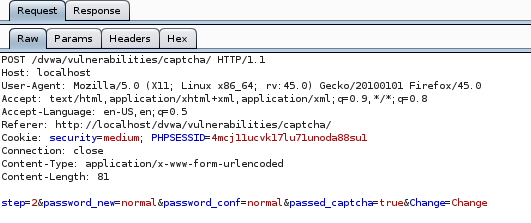

HTTP history를 확인해보면 이번에도 Law 단계와 마찬가지로 두 단계에 걸쳐서 패스워드를 변경하고 있음을 알 수 있다.

두 번째 요청의 내용을 보면 이전 Law 단계의 두번 째 요청과 같이 step 파라미터의 값이 2이고 password 역시 같이 전송한다.

한 가지 추가된 것은 passed_captcha 파라미터인데 아마도 이 파라미터를 추가로 넣어서 captcha를 제대로 입력했는지 확인하려고 한 것일 것이다. 이 요청을 Repeater로 보내서 password를 hacker로 바꿔보자.

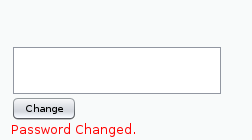

Render 탭을 확인해 보면 이번에도 패스워드가 변경 되었다고 나온다.

Medium 단계는 파라미터를 하나 더 추가하긴 했지만 Low 단계와 마찬가지로 쉽게 공격 할 수 있었다.

'IT > 웹해킹' 카테고리의 다른 글

| [웹해킹] SQL 인젝션 공격 이란? (0) | 2020.05.31 |

|---|---|

| [웹해킹] CAPTCHA 공격 실습 - High 단계 (0) | 2020.05.31 |

| [웹해킹] DVWA를 통한 CAPTCHA 공격 실습 - Low 단계 (0) | 2019.11.24 |

| [웹해킹] CAPTCHA 공격이란? (0) | 2019.11.24 |

| [웹해킹] 파일 인클루젼 공격이란? (0) | 2019.11.24 |